Uw digitale voetafdruk is het spoor van gegevens die u online achterlaat. Het is belangrijk om een positieve digitale voetafdruk te hebben om uw relaties te onderhouden, u te helpen bij al uw persoonlijke en professionele inspanningen en om cybercriminelen op afstand te houden. Om een positieve digitale voetafdruk te creëren, moet u negatieve berichten

Enkele uitdagingen bij het invoeren van DevOps-beveiliging, ook bekend als DevSecOps, is het te veel nadruk leggen op tools in plaats van processen, culturele weerstand, zwakke toegangscontroles en slecht beheer van geheimen. Hoewel het implementeren van DevOps-beveiliging gepaard gaat met uitdagingen, zijn er verschillende beste gewoonten die organisaties kunnen volgen om de implementatie zo effectief

Het ontwerpmodel van zero-trust is een initiatief van de Cybersecurity and Infrastructure Security Agency (CISA) om een moderne aanpak van zero-trust te bereiken door vijf pijlers met horizontale mogelijkheden te implementeren. De vijf pijlers van zero-trust beveiliging zijn identiteit, apparaat, netwerk, applicatie, werkbelasting en gegevens. Elk van deze pijlers moet worden beoordeeld om de identiteit

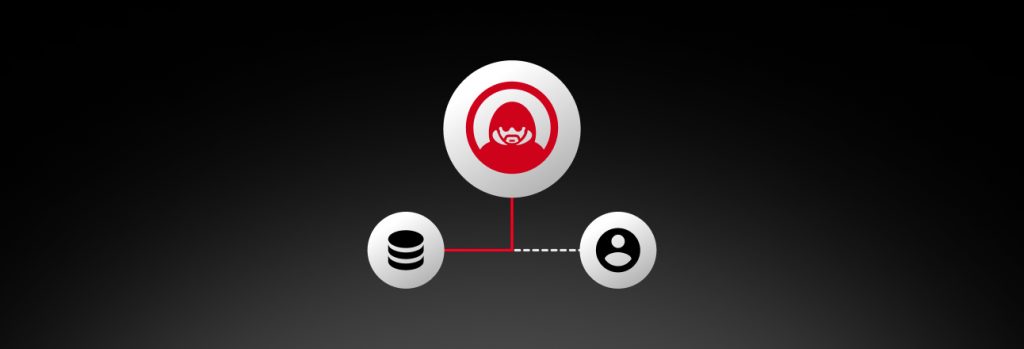

Het beveiligingsconcept dat bekend staat als ‘privilege creep’ vindt plaats wanneer een persoon na verloop van tijd steeds meer toegangsrechten krijgt en toegang blijft behouden tot systemen en gegevens na het voltooien van een specifieke taak of de noodzaak voor tijdelijke toegang. Deze stapsgewijze ophoping van onnodige privileges binnen een organisatie maakt het beheer van

Een gerichte aanval is een complexe cyberaanval die is gericht op specifieke organisaties of werknemers. De beste manier om uw organisatie te beschermen tegen gerichte aanvallen is door het aanvalsoppervlak te verkleinen, te investeren in een oplossing voor geprivilegieerd toegangsbeheer (PAM), een reactieplan op te stellen en werknemers voor te lichten over de best practices

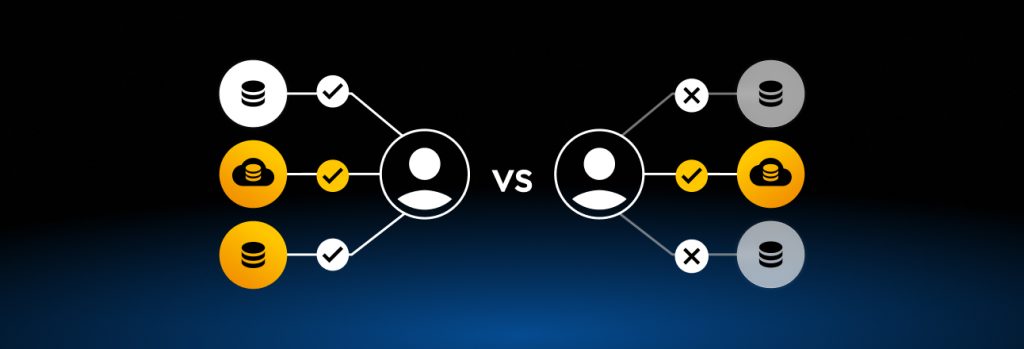

Hoewel vertrouwen een belangrijke rol speelt bij toegangsbeheer, zijn niet alle soorten vertrouwen hetzelfde. Bij toegangsbeheer zijn er twee soorten vertrouwen waar u goed op moet letten: impliciet vertrouwen en expliciet vertrouwen. Laten we deze soorten vertrouwen in toegangsbeheer doornemen en kijken hoe ze van elkaar verschillen. Wat is impliciet vertrouwen? Bij impliciet vertrouwen wordt

Geprivilegieerd toegangsbeheer (PAM) beschermt de meest kritieke systemen en accounts van een organisatie tegen ongeoorloofde toegang, waardoor het belangrijk is om een goede PAM-strategie te hebben. Enkele van de beste gewoonten om een goede PAM-strategie te ontwikkelen, zijn het implementeren van toegang met minimale privileges, het controleren van geprivilegieerde accounts, het toepassen van de beste

Een aanvalsvector, ook wel een dreigingsvector genoemd, is een manier voor cybercriminelen om toegang te krijgen tot het netwerk of systeem van een organisatie. Enkele veelvoorkomende soorten aanvalsvectoren waar organisaties zich tegen moeten verdedigen, zijn zwakke en gecompromitteerde inloggegevens, social engineering-aanvallen, insider threats, niet-gepatchte software, gebrek aan versleuteling en misconfiguraties. Organisaties moeten alle mogelijke aanvalsvectoren

De beste manier om de toegang tot databases voor externe gebruikers op een veilige manier te beheren, is door gebruik te maken van een oplossing voor geprivilegieerd toegangsbeheer (PAM). PAM-oplossingen bieden volledige zichtbaarheid en controle over de toegang tot databases om misbruik van privileges te voorkomen, waardoor de kans op een bedreiging van binnenuit uw

Sessiekaping is een cyberaanval waarbij cybercriminelen de sessie-id onderscheppen en stelen, ook wel een sessietoken genoemd, die wordt gedeeld tussen een gebruiker en een website. Met een gestolen sessie-id kan een cybercrimineel zich voordoen als de gebruiker en toegang krijgen tot hun account. Om sessiekaping te voorkomen, moeten website-eigenaren HTTPS gebruiken op hun hele website

Spoofing-aanvallen zijn een veelvoorkomende cyberaanval waarbij mensen worden misleid om hun inloggegevens te verstrekken aan een nepwebsite van een bedrijf. Wachtwoordmanagers zoals Keeper Password Manager beschikken over een functie voor automatisch invullen die bescherming kan bieden tegen dit soort aanvallen. Als u op een gespoofte website terechtkomt, vult KeeperFill®, Keepers functie voor automatisch invullen, uw

Het is belangrijk om in 2024 een wachtwoordmanager te gebruiken, omdat een wachtwoordmanager uw inloggegevens beschermt en uw online gegevens veilig houdt. Naast het beschermen en opslaan van wachtwoorden, slaan wachtwoordmanagers ook uw passkeys op, genereren ze nieuwe, sterke wachtwoorden en zorgen ze ervoor dat u belangrijke documenten waaronder medische dossiers, identiteitskaarten, creditcards kunt opslaan

Hoewel VPN’s u kunnen beschermen tegen sommige soorten cyberaanvallen die door hackers worden uitgevoerd, beschermen ze u niet tegen alle cyberaanvallen. VPN’s kunnen u bijvoorbeeld beschermen tegen man-in-the-Middle (MITM)-aanvallen, hacken op afstand, Distributed Denial-of-Service (DDoS)-aanvallen en sessiekaping, maar VPN’s kunnen u niet beschermen tegen hackers die versleutelingssleutels stelen, of tegen het compromitteren van uw account,

Keeper Security is door Okta, leider in toegangsbeheer in het Gartner Magic Quadrant, gepresenteerd als de zevende snelst groeiende applicatie volgens het aantal klanten in het 2024 Businesses at Work-rapport van het bedrijf. Dit is de tweede keer dat Keeper in het jaarrapport van Okta wordt vermeld als een van de snelst groeiende apps. Daarmee

Een browserkaper is een soort malware die een internetbrowser infecteert. Wanneer uw internetbrowser wordt geïnfecteerd, gebeurt dit zonder dat u er iets van weet en zonder uw toestemming. U merkt er dus misschien niets van totdat het te laat is. Browserkapers worden meestal door cybercriminelen gebruikt om gebruikers om te leiden naar kwaadaardige websites waar

Geheimen zijn niet-menselijke geprivilegieerde inloggegevens voor systemen en applicaties om toegang te krijgen tot diensten en IT-bronnen die zeer gevoelige gegevens bevatten. Een van de meest voorkomende soorten geheimen die organisaties gebruiken, wordt een SSH-sleutel genoemd. Hoewel SSH-sleutels veilig zijn voor sommige cyberaanvallen, kunnen ze door geheime sprawl en wanbeheer worden gecompromitteerd. Om SSH-sleutels veilig

Het gebruiken van Single Sign-On (SSO) biedt verschillende voordelen voor bedrijven en hun werknemers, zoals makkelijkere authenticatie, minder wachtwoordresets via de helpdesk en meer beveiliging. SSO heeft echter ook enkele nadelen, omdat er risico is op een single point of failure, complexe toepassing en niet alle apps ondersteunen het gebruik van SSO. Lees verder voor

Een firewall is een soort netwerkbeveiligingssysteem dat inkomend en uitgaand netwerkverkeer controleert om zo uw netwerk te beschermen tegen externe bedreigingen. Een firewall kan softwaregebaseerd of hardwaregebaseerd zijn. Een router is bijvoorbeeld een hardware-firewall in de vorm van een fysiek apparaat dat toegang blokkeert van verkeer tot het interne netwerk. Een softwarefirewall werkt op dezelfde

Volgens het onderzoeksrapport over datalekken in 2023 van Verizon, is 19% van de bedreigingen waar organisaties mee te maken krijgen op intern niveau. Wanneer organisaties niet de nodige stappen nemen om intern misbruik van inloggegevens en menselijke fouten te voorkomen, lopen ze meer risico’s op bedreigingen van binnenuit. Organisaties kunnen bedreigingen van binnenuit voorkomen: door

Keeper Security is excited to announce that it now supports passkeys for mobile platforms on iOS and Android. This update extends passkey management functionality in the Keeper Vault beyond the Keeper browser extension. Wat is een passkey? Een passkey is een cryptografische sleutel waarmee gebruikers kunnen inloggen op accounts zonder een wachtwoord in te voeren. Een