Le mode incognito, également appelé mode de navigation privée, empêche votre navigateur web d'enregistrer votre historique de navigation sur votre appareil. En activant le mode incognito,

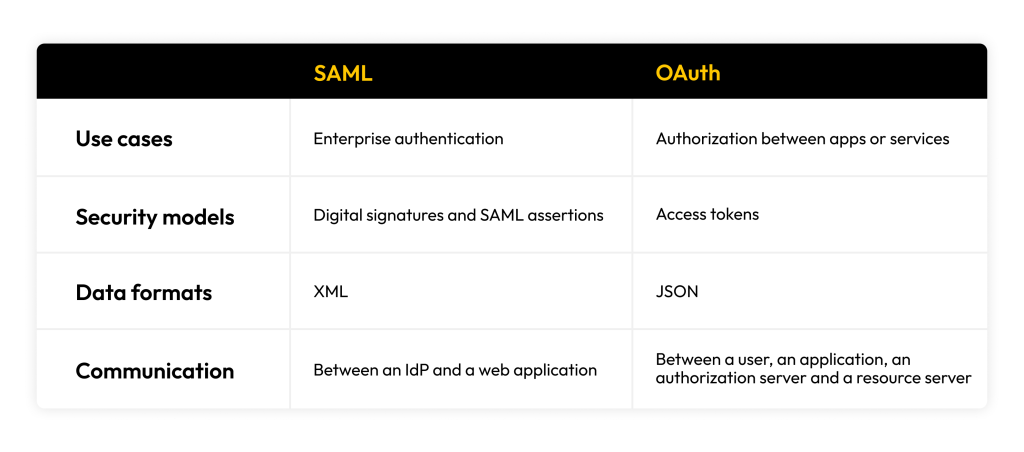

La principale différence entre le Security Assertion Markup Language (SAML) et Open Authorization (OAuth) réside dans leurs rôles respectifs : le SAML se concentre sur l’authentification, tandis qu’OAuth est dédié à l’autorisation. Malgré leurs différences, SAML et OAuth sont tous deux nécessaires pour améliorer la sécurité globale de votre organisation, en permettant aux utilisateurs autorisés de vérifier leur identité et d’accéder aux ressources appropriées.

Poursuivez votre lecture pour savoir ce que sont le SAML et l’OAuth, leurs différences, leurs similitudes et si votre organisation devrait les utiliser.

Qu’est-ce que le SAML ?

Le Security Assertion Markup Language (SAML) simplifie le processus de connexion en permettant aux utilisateurs de se connecter avec un seul ensemble d’identifiants et d’accéder à plusieurs systèmes sans avoir à saisir à nouveau leurs identifiants de connexion à chaque fois. Le SAML fonctionne en envoyant des informations d’authentification dans un format spécifique entre un fournisseur d’identité (IdP) et une application Web. Lorsque vous essayez de vous connecter, l’application Web qui utilise le SAML pour l’authentification demande au fournisseur d’identité d’authentifier vos identifiants de connexion. Une fois que vous avez saisi votre nom d’utilisateur et votre mot de passe, l’IdP envoie un message spécial, appelé assertion SAML, à l’application Web, confirmant que votre identité a été vérifiée. L’IdP enverra l’assertion SAML à l’application Web d’origine à laquelle vous vouliez vous connecter, qui évaluera alors l’assertion SAML pour vous accorder l’accès. Le SAML simplifie le processus de connexion à plusieurs applications Web, réduisant ainsi le temps passé à se connecter à chaque application.

Qu’est-ce que l’OAuth ?

L’Open Authorization (OAuth) vous permet de partager l’accès aux données avec des applications tierces sans leur donner accès à vos identifiants de connexion. Imaginez que vous souhaitiez utiliser une application qui a besoin d’accéder à votre pellicule stockée dans le Cloud. L’application vous demandera l’autorisation d’accéder à ces données et vous redirigera vers votre fournisseur de services de stockage Cloud. Une fois connecté, il vous sera demandé si vous souhaitez que l’application ait accès à votre pellicule. Si vous acceptez, le service Cloud créera un jeton d’accès, qui permettra à l’application d’accéder à votre pellicule sans révéler vos identifiants de connexion. En accordant l’accès à l’aide d’une clé au lieu de votre mot de passe, vous évitez de partager vos identifiants de connexion avec une application tierce. Au lieu de cela, une application tierce n’aura accès qu’à ce que vous l’autorisez à voir.

Les principales différences entre le SAML et l’OAuth

Bien que le SAML et l’OAuth soient tous deux des protocoles de sécurité importants que votre organisation devrait mettre en place pour protéger les données, il existe plusieurs différences majeures entre les deux.

Le SAML et l’OAuth ont des cas d’usage différents

Le SAML est conçu pour l’authentification d’entreprise, tandis que l’OAuth est destiné à l’autorisation entre applications ou services. Lorsque vous souhaitez vous connecter à plusieurs services sans avoir à saisir à chaque fois vos identifiants de connexion, le SAML est particulièrement utile dans les environnements professionnels. Supposons que votre organisation utilise différentes applications pour les e-mails, le marketing, les ventes et les ressources humaines. Avec le SAML, si vous vous connectez une fois au portail de votre organisation, vous pouvez accéder à toutes les applications nécessaires sans avoir à vous connecter à plusieurs reprises.

L’OAuth permet de sécuriser vos identifiants de connexion lors du partage de données avec des applications, par exemple sur des plateformes de réseaux sociaux ou des services tiers. Par exemple, si vous ouvrez une application pour le travail qui vous demande de vous connecter avec votre compte Google, cette application utilise l’OAuth. Cela signifie que l’application peut accéder à vos données sans avoir besoin de votre mot de passe, une fois que vous l’y autorisez.

Le SAML et l’OAuth ont des modèles de sécurité différents

Le SAML utilise des signatures et des assertions numériques pour sécuriser les données, tandis que l’OAuth s’appuie sur des jetons d’accès. Les assertions SAML confirment que vous êtes bien la personne que vous prétendez être en vérifiant votre identité au cours du processus de connexion. Ils sont souvent dotés de signatures numériques, qui garantissent que vos informations n’ont pas été modifiées et qu’elles sont fiables.

Au lieu d’utiliser des assertions ou des signatures numériques, l’OAuth utilise des jetons et des champs d’application pour autoriser les utilisateurs. Si vous autorisez une application à accéder à vos données, elle reçoit un jeton d’accès qui lui permet de voir vos données sans avoir besoin de vos identifiants de connexion. Les champs d’application vous permettent de déterminer le type de jetons d’accès. L’OAuth accorde des permissions spécifiques sans partager votre mot de passe, en mettant l’accent sur l’intégrité des données et en limitant les applications tierces aux seules données nécessaires.

Le SAML et l’OAuth utilisent des formats de données différents

Le SAML utilise des assertions basées sur XML qui contiennent des attributs détaillés de l’utilisateur. Les assertions SAML au format XML comprennent des détails sur un utilisateur, la date de sa dernière connexion et ce à quoi il devrait avoir accès. Le XML étant complexe, il peut être plus difficile à lire et à gérer, ce qui en fait un meilleur choix pour les grandes entreprises.

En revanche, l’OAuth utilise JavaScript Object Notation (JSON) pour représenter les données. Le JSON étant plus facile à lire que le XML, ce format est populaire pour les données dans les applications Web. Les jetons d’accès OAuth sont généralement représentés comme des objets JSON qui précisent la date d’expiration du jeton, les permissions accordées et le type de jeton utilisé pour accéder aux données.

Le SAML est plus complexe à mettre en place que l’OAuth

Le SAML s’appuie sur des assertions pour vérifier l’identité des utilisateurs et nécessite le fonctionnement simultané de plusieurs systèmes, ce qui exige une configuration complexe pour garantir que les utilisateurs sont authentifiés en conséquence. En termes de sécurité, le SAML offre des fonctionnalités plus étendues, notamment des signatures numériques et des assertions chiffrées, ce qui rend sa mise en place plus complexe avec plusieurs couches de sécurité.

L’OAuth est beaucoup plus simple, principalement parce qu’il utilise le JSON pour la représentation des données au lieu de XML. Le JSON étant plus simple à lire et plus compact, il se charge plus facilement et les contrôles sont moins stricts. Contrairement au SAML, l’OAuth nécessite moins d’étapes pour sa mise en place, puisque vous n’avez besoin que de l’application et de ses permissions définies. L’utilisation de jetons d’accès plutôt que de certificats ou d’assertions facilite également la gestion des permissions des utilisateurs dans le cadre de l’OAuth.

Le SAML et l’OAuth gèrent les sessions différemment

Le SAML crée des sessions de navigateur et gère les logins entre plusieurs applications. Lorsque vous vous connectez à une application par l’intermédiaire d’un IdP, une session est créée qui vous permet d’accéder à plusieurs applications sans avoir à saisir vos identifiants de connexion à chaque fois.

Cela diffère de l’OAuth, qui utilise des jetons d’accès pour gérer les sessions. Si vous autorisez une application, elle reçoit un jeton qui lui donne accès à vos données pour une durée limitée. Si l’application a besoin d’un accès étendu, elle peut demander un nouveau jeton d’accès sans que vous ayez à vous reconnecter.

Quelles sont les similitudes entre le SAML et l’OAuth ?

Bien que le SAML et l’OAuth présentent de nombreuses différences essentielles, ils partagent plusieurs fonctionnalités similaires :

- Ces deux cadres sont des normes ouvertes, ce qui signifie qu’ils sont basé sur des directives de sécurité que toute organisation peut mettre en place.

- Ils permettent tous deux l’authentification unique (SSO), qui vous permet d’accéder à plusieurs applications ou services à l’aide d’un seul ensemble d’identifiants de connexion. Le SAML et l’OAuth réduisent le nombre de fois où vous devez saisir vos identifiants de connexion, ce qui permet de gagner du temps et de minimiser les risques de sécurité.

- Ils prennent tous deux en charge la gestion de l’identité fédérée (FIM), ce qui vous permet de vous connecter à plusieurs services externes, tels que les applications provenant de diverses organisations. Le SAML et l’OAuth permettant d’accéder à plusieurs ressources informatiques à l’aide d’un seul ensemble d’identifiants de connexion, en sécurisant le processus de connexion par des assertions et des jetons.

Votre organisation doit-elle utiliser le SAML ou l’OAuth ?

Au lieu de choisir entre SAML et OAuth, votre organisation devrait envisager d’utiliser les deux, car il ne s’agit pas de protocoles interchangeables. Bien que le SAML prenne en charge l’authentification et l’autorisation des utilisateurs, il est toujours utile d’utiliser l’OAuth pour gérer les privilèges des utilisateurs. L’utilisation du SAML et de l’OAuth permettra à votre organisation d’accorder l’accès aux systèmes avec le SAML et aux ressources avec l’OAuth.

L’essentiel à retenir

Votre organisation pourrait bénéficier de l’utilisation du SAML et de l’OAuth pour protéger vos données contre les utilisateurs non autorisés. Le SAML vérifie l’identité des utilisateurs lorsqu’ils accèdent à plusieurs services ou applications, tandis que l’OAuth autorise les applications à accéder à vos données sans partager vos mots de passe. La mise en place du SAML et de l’OAuth peut améliorer votre sécurité globale et votre expérience utilisateur en réduisant le temps passé à se connecter à plusieurs services et en créant des interactions plus simples avec des données sécurisées.

Curieux de voir comment Keeper s’intègre avec n’importe quel fournisseur d’identité compatible avec le SAML 2.0 ? Demandez une démo de Keeper SSO Connect® pour améliorer la sécurité globale de votre organisation.

Cyber sécurité

Cyber sécurité